Come dimostrato dal report annuale di Verizon, i dipendenti infedeli (comunemente identificati anche in Italia con il termine di insider) rimangono una delle principali sorgenti di attacco per le aziende.

Le motivazioni che spingono a commettere un illecito contro la propria azienda sono sempre le stesse:

– lo scopo di lucro

– la semplicità di esecuzione

Fin qui, purtroppo, niente di nuovo.

La ricerca effettuata da RedOwl e IntSights, invece, ha portato alla luce un nuovo fenomeno estremamente preoccupante:

nel dark web, hacker stanno reclutando e “armando” gli insider con gli strumenti e le conoscenze necessarie a perpetrare attacchi, informatici e non, nei confronti delle loro aziende.

Il dark web sta facendo leva principalmente su tre fattori per creare la propria “armata” di dipendenti infedeli:

Immediato valore alle attività malevole: è stato creato un vero e proprio mercato con acquirenti e collaboratori che consentono agli insider di monetizzare immediatamente le proprie azioni. I dipendenti infedeli non si devono più preoccupare di come ricavare profitto, ad esempio, dai dati o dai segreti aziendali: vengono immediatamente ricompensati per le azione svolte. Trovare un conseguente mercato di riferimento per i dati rubati, sarà poi un “problema” dei committenti.

Costo nullo: i criminali nel dark web offrono “gratuitamente” ai dipendenti infedeli i mezzi necessari (in termini di strumenti e formazione) a compiere le attività malevole. Anche insider con conoscenze informatiche pressoché nulle vengono ingaggiati dai criminali per eseguire attacchi complessi.

Anonimato: L’anonimato del dark web riduce in modo drammatico le preoccupazioni legate al rischio di essere individuati, inoltre i criminali aiutano gli insider fornendo loro gli strumenti necessari a diminuire maggiormente il rischio di essere scoperti.

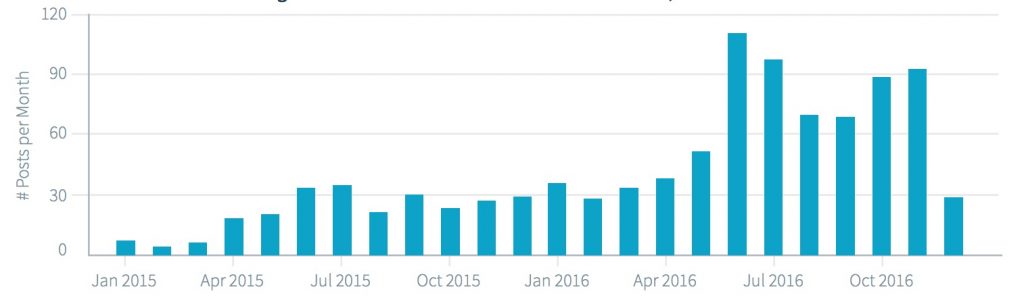

Il seguente grafico mostra l’incremento negli ultimi due anni del volume di riferimenti ad attività di insider nei forum del dark web:

Quali tipi di attività vengono principalmente richieste ai dipendenti infedeli nel dark web?

– insider trading: per essere reclutati, bisogna dimostrare di poter accedere ad informazioni non disponibili al grande pubblico; una volta dimostrata la propria attendibilità, si riceveranno delle commissioni per ogni informazione fornita.

– vendita di numeri di carte di credito da parte di insider che lavorano presso negozi di vendita al dettaglio;

– installazione di malware all’interno delle aziende, eludendo così ogni sistema di sicurezza perimetrale.

La semplicità con cui i dipendenti infedeli possono acquisire le conoscenze su cosa sia e come si acceda al dark web, la presenza su quest’ultimo di una sofisticata e attiva rete di compratori e collaboratori disposti ad aiutare, ricompensare e persino “armare” gli insider, porterà negli anni a venire ad una crescita esponenziale di attacchi perpetrati da personale interno.

Per combattere il problema, le aziende dovranno mettere in atto programmi di identificazione e contrasto delle minacce interne. Tenendo conto dell’alto tasso di reclutamento da parte di hacker di personale infedele che installi malware direttamente nelle reti interne delle aziende, è tristemente ironico pensare che quasi l’80% delle iniziative di sicurezza sono focalizzate alla difesa perimetrale, mentre meno del 50% delle organizzazioni stanziano budget per programmi di identificazione delle minacce interne.

Le aziende che invece se ne vorranno dotare, dovranno considerare:

La cultura aziendale: una potente leva che le organizzazioni hanno per mitigare le minacce provenienti dai loro dipendenti è data dalla cultura aziendale. Le organizzazioni dovrebbero creare, formare e applicare policy di sicurezza aziendale coerenti, proteggendo al contempo la privacy del dipendente. Assicurandosi che i dipendenti e i fornitori siano a conoscenza degli enormi impatti e delle penali derivanti da attività di infedeltà aziendale.

Vigilanza del “sentiment” dei dipendenti: un recente report di Forrester evidenzia che circoscrivere il rilevamento degli abusi perpetrati dall’interno solo ad un problema tecnologico, non permette di identificare completamente le attività malevole condotte dagli insider, poiché porta a non prendere in considerazione gli aspetti e i comportamenti umani legati al problema. I team di sicurezza devono continuare a monitorare le attività sospette attraverso una vasta gamma di canali, ma devono essere anche in grado di percepire il sentiment negativo dei dipendenti.

La giusta tecnologia: costruire un programma di rilevamento delle minacce interne richiede un ecosistema di sicurezza robusto, che rispetti le norme che tutelano i lavoratori e la loro privacy e contemporaneamente riesca ad accendere i riflettori sui comportamenti indesiderati.